-

KATEGORIE

- Pojazdy spalinowe

- Prędkość do 27km/h

- Prędkość do 35km/h

- Prędkość do 55km/h

-

SAMOCHODY NA AKUMULATOR

- Audi na akumulator

- Bentley na akumulator

- Bmw na akumulator

- Bugatti na akumulator

- Buggy na akumulator

- Chevrolet na akumulator

- Continental na akumulator

- Ferrari na akumulator

- Ford na akumulator

- Honda na akumulator

- Jaguar na akumulator

- Jeep na akumulator

- Lamborghini

- Land Rover na akumulator

- Lexus na akumulator

- Maserati na akumulator

- Mclaren na akumulator

- Mercedes na akumulator

- Mini na akumulator

- Mustang na akumulator

- Nissan na akumulator

- Pojazdy bez licencji

- Pojazdy elektryczne do driftu

- Policyjne auta na akumulator

- Perfecta na akumulator

- Porsche na akumulator

- Rolls-Royce na akumulator

- Toyota na akumulator

- Volvo na akumulator

- VW na akumulator

- Auta elektryczne dla dzieci

- Samochody dla dzieci

- Auto na akumulator dla 4 latka

- Auto na akumulator do 100kg

- Auto na akumulator 4x4

- Auto na akumulator 6x6

- Auto na akumulator 24V

- Dwuosobowe Auto na akumulator

- Gokart na pedały

- Motory na akumulator

- Motor na akumulator do 160cm

- Motor na akumulator z pilotem

- Motor dla dziecka Gaz w manetce

- Quady na akumulator

- Straż pożarna na akumulator

- Terenowy Jeep na akumulator

- Traktor na akumulator

- Jeździki

- Części do pojazdów na akumulator

- DZIECKO

- Dla przedszkoli i szkół

- Dom i ogród

- Fartuchy laboratoryjne

- FIRMA I USŁUGI

- KOLEKCJE I SZTUKA

- KULTURA I ROZRYWKA

- SPORT I TURYSTYKA

- UPOMINKI

-

POJAZDY NA AKUMULATOR

-

SAMOCHODY NA AKUMULATOR

- Audi na akumulator

- Bentley na akumulator

- Bmw na akumulator

- Bugatti na akumulator

- Buggy na akumulator

- Chevrolet na akumulator

- Continental na akumulator

- Ferrari na akumulator

- Ford na akumulator

- Honda na akumulator

- Jaguar na akumulator

- Jeep na akumulator

- Lamborghini

- Land Rover na akumulator

- Lexus na akumulator

- Maserati na akumulator

- Mclaren na akumulator

- Mercedes na akumulator

- Mini na akumulator

- Mustang na akumulator

- Nissan na akumulator

- Pojazdy bez licencji

- Pojazdy elektryczne do driftu

- Policyjne auta na akumulator

- Perfecta na akumulator

- Porsche na akumulator

- Rolls-Royce na akumulator

- Toyota na akumulator

- Volvo na akumulator

- VW na akumulator

- Auta elektryczne dla dzieci

- Samochody dla dzieci

- Auto na akumulator dla 4 latka

- Auto na akumulator do 100kg

- Auto na akumulator 4x4

- Auto na akumulator 6x6

- Auto na akumulator 24V

- Dwuosobowe Auto na akumulator

- Gokart na pedały

- Motory na akumulator

- Motor dla dziecka Gaz w manetce

- Quady na akumulator

- Straż pożarna na akumulator

- Terenowy Jeep na akumulator

- Traktor na akumulator

- Części do pojazdów na akumulator

-

SAMOCHODY NA AKUMULATOR

- PUNKT ODBIORU - KRAKÓW

- KOSZTY DOSTAWY

- BLOG

- KONTAKT

- INSTRUKCJA PAROWANIA PILOTA Z AUTKIEM

-

KATEGORIE

-

Audi na akumulator

-

Bentley na akumulator

-

Bmw na akumulator

-

Bugatti na akumulator

-

Buggy na akumulator

-

Chevrolet na akumulator

-

Continental na akumulator

-

Ferrari na akumulator

-

Ford na akumulator

-

Honda na akumulator

-

Jaguar na akumulator

-

Jeep na akumulator

-

Lamborghini

-

Land Rover na akumulator

-

Lexus na akumulator

-

Maserati na akumulator

-

Mclaren na akumulator

-

Mercedes na akumulator

-

Mini na akumulator

-

Mustang na akumulator

-

Nissan na akumulator

-

Pojazdy bez licencji

-

Pojazdy elektryczne do driftu

-

Policyjne auta na akumulator

-

Perfecta na akumulator

-

Porsche na akumulator

-

Rolls-Royce na akumulator

-

Toyota na akumulator

-

Volvo na akumulator

-

VW na akumulator

-

Auta elektryczne dla dzieci

-

Samochody dla dzieci

SAMOCHODY NA AKUMULATOR -

-

POJAZDY NA AKUMULATOR

-

Audi na akumulator

-

Bentley na akumulator

-

Bmw na akumulator

-

Bugatti na akumulator

-

Buggy na akumulator

-

Chevrolet na akumulator

-

Continental na akumulator

-

Ferrari na akumulator

-

Ford na akumulator

-

Honda na akumulator

-

Jaguar na akumulator

-

Jeep na akumulator

-

Lamborghini

-

Land Rover na akumulator

-

Lexus na akumulator

-

Maserati na akumulator

-

Mclaren na akumulator

-

Mercedes na akumulator

-

Mini na akumulator

-

Mustang na akumulator

-

Nissan na akumulator

-

Pojazdy bez licencji

-

Pojazdy elektryczne do driftu

-

Policyjne auta na akumulator

-

Perfecta na akumulator

-

Porsche na akumulator

-

Rolls-Royce na akumulator

-

Toyota na akumulator

-

Volvo na akumulator

-

VW na akumulator

-

Auta elektryczne dla dzieci

-

Samochody dla dzieci

SAMOCHODY NA AKUMULATOR -

- PUNKT ODBIORU - KRAKÓW

- KOSZTY DOSTAWY

- BLOG

- KONTAKT

- INSTRUKCJA PAROWANIA PILOTA Z AUTKIEM

-

- Szukaj

- Moje konto

- Ulubione

-

Koszyk

0

-

Koszyk (0)Koszyk jest pustyDo bezpłatnej dostawy brakuje -,--Darmowa dostawa!Realizuj zamówienieSuma 0,00 złCena uwzględnia rabaty

-

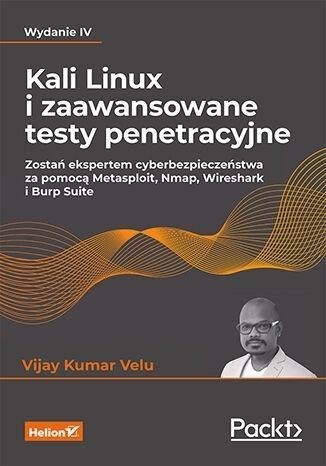

Kali Linux i zaawansowane testy penetracyjne

- Odbiór osobisty Kraków ul. Ofiar Dąbia 4 0

- Odbiór osobisty Kraków ul. Ofiar Dąbia 4 0

- Orlen paczka 8.49

- Paczkomaty 24/7 9.99

- Kurier DPD 12.9

- Paczkomaty 24/7 (POBRANIE) 14.99

- Kurier DPD (POBRANIE) 14.99

- Kurier DHL 18

- Kurier DHL (POBRANIE) 21

Praca zdalna daje hakerom wiele nowych możliwości i okazji do ataków, obecnie bowiem za pośrednictwem sieci udostępnianych jest znacznie więcej poufnych informacji niż kiedykolwiek wcześniej.Test penetracyjny ma za zadanie symulować taki atak hakera napastnika. Poza skutecznością mechanizmów obronnych testy penetracyjne sprawdzają skutki fazy powłamaniowej eksploracji skompromitowanego systemu. A to pozwala na wykazanie ryzyka naruszenia bezpieczeństwa informacji, jeżeli nie zostaną podjęte odpowiednie działania. Do tych wszystkich celów świetnie nadaje się Kali - potężna dystrybucja systemu Linux, przeznaczona właśnie do przeprowadzania testów penetracyjnych, analiz informatyki śledczej i inżynierii wstecznej.

Jeśli masz już pewne umiejętności pentestera, dzięki tej książce poszerzysz swoją wiedzę o zaawansowanych narzędziach dostępnych w Kali Linux, a także nauczysz się wyrafinowanych taktyk stosowanych przez prawdziwych hakerów do atakowania sieci komputerowych. Omówiono tu różne sposoby instalowania i uruchamiania systemu Kali Linux w środowisku maszyn wirtualnych i kontenerów. Opisano też szereg zagadnień związanych z pasywnym i aktywnym rozpoznawaniem środowiska celu, w tym z używaniem skanerów podatności i modelowaniem zagrożeń. Zaprezentowano wiele zaawansowanych metod prowadzenia ataków na sieci komputerowe, urządzenia IoT, systemy wbudowane i urządzenia wykorzystujące połączenia bezprzewodowe.

Dzięki książce dowiesz się, jak:

- eksplorować sieci przewodowe i bezprzewodowe, infrastrukturę chmury i usługi internetowe

- atakować i łamać zabezpieczenia wbudowanych urządzeń peryferyjnych, Bluetooth, RFID i IoT

- skutecznie unikać wykrycia

- używać pakietów: Metasploit, PowerShell Empire i CrackMapExec

- nasłuchiwać ruch sieciowy za pomocą programów bettercap i Wireshark

- przeprowadzać ataki przy użyciu narzędzi: Metasploit, Burp Suite i OWASP ZAP

Chcesz bezpieczeństwa? Zrozum, jak działa napastnik!

Informacje dotyczące bezpieczeństwa

Do użytku pod bezpośrednim nadzorem osoby dorosłej, Konieczność stosowania środków ochronnych. Nie używać w ruchu ulicznym, Nie nadaje się dla dzieci poniżej określonego wieku. Do używania pod nadzorem osoby dorosłej, Ta zabawka nie zapewnia ochrony, Zawiera zabawkę. Zalecany nadzór osoby dorosłej

Dane producenta

ATENEUM M. KOGUT, A. ZEGIEL SPÓŁKA KOMANDYTOWA

ul. Półłanki 12C

30-740 Kraków

Poland

730260740 CerCE|Zgodne z EN-71

[email protected]

-

Polecamy

-

Produkty podobne

![[{[item.product.name]}]]([{[item.product.photo.url]}] 75w)